Windows Server 2012 R2 패스워드 변경

- 2023. 01.13 -

오늘은 Windows Server 2012 R2 버전에 대한 관리자 패스워드를 변경하려고 한다.

여러 서버를 구축하다보면 분명 패스워드의 복잡도를 다르게 설정하게 될 때가 있는데 아차 싶은 순간에 패스워드를 잊어버리거나 혹은 전혀 기억을 못해 조금전 로그오프한 내 자신을 탓하고 있는 경우가 많다 ㅋㅋㅋ

해서 오늘은 서버2012 R2버전에 대해 패스워드 변경하는 방법을 포스팅한다. 찾는것이 아니다. 모르는 상태에서 변경 하는것이다.

준비물은 여기에서 미리 다운받아두자

영어버전으로 미리 다운로드 받고 있자. 시간이 걸리니까 :)

로그인 창인데 수십번 두드려도 잠기기만을 반복....ㅋㅋㅋㅋㅋ

Q. 그래서 어떻게 비밀번호를 모르는 상태에서 변경할 것인가?

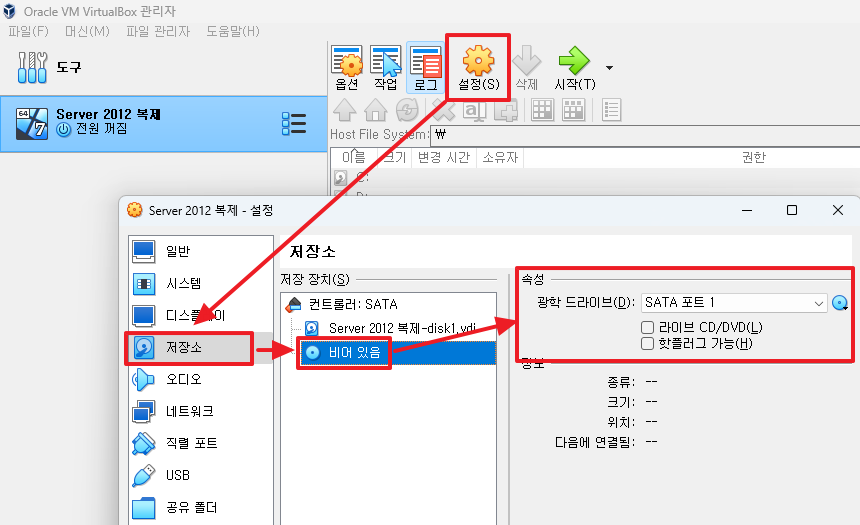

우선 가상환경안에 서버2012가 있는 것을 위 사진처럼 확인 할 수 있다.

같은 가상환경안에서 아무리 시도해보아도 해결하기에는 큰 힘이 드는데 우리는 내부에서 로그인하지 않고 변경 할 것이다.

바로 동일한 버전의 이미지 파일을 이용해서 비밀번호를 해제할 것이다.

1. 일단 로그인이 되지 않는 것을 확인한 후 버추얼 박스를 전원을 끈다

2. 전원이 꺼진 상태에서 설정 > 저장소 > 비어있음 > 광학 드라이브 > 디스크 모양 클릭

3. 디스크 파일 선택 클릭

4. 다운로드 받은 서버2012 iso 파일을 넣어준다.

5. 삽입 완료~

6. Windows Server2012가 설치된 상태에서 동일한 버전인 Server2012 설치 파일을 넣어주면 위와 같은 화면이 출력된다. Next 클릭

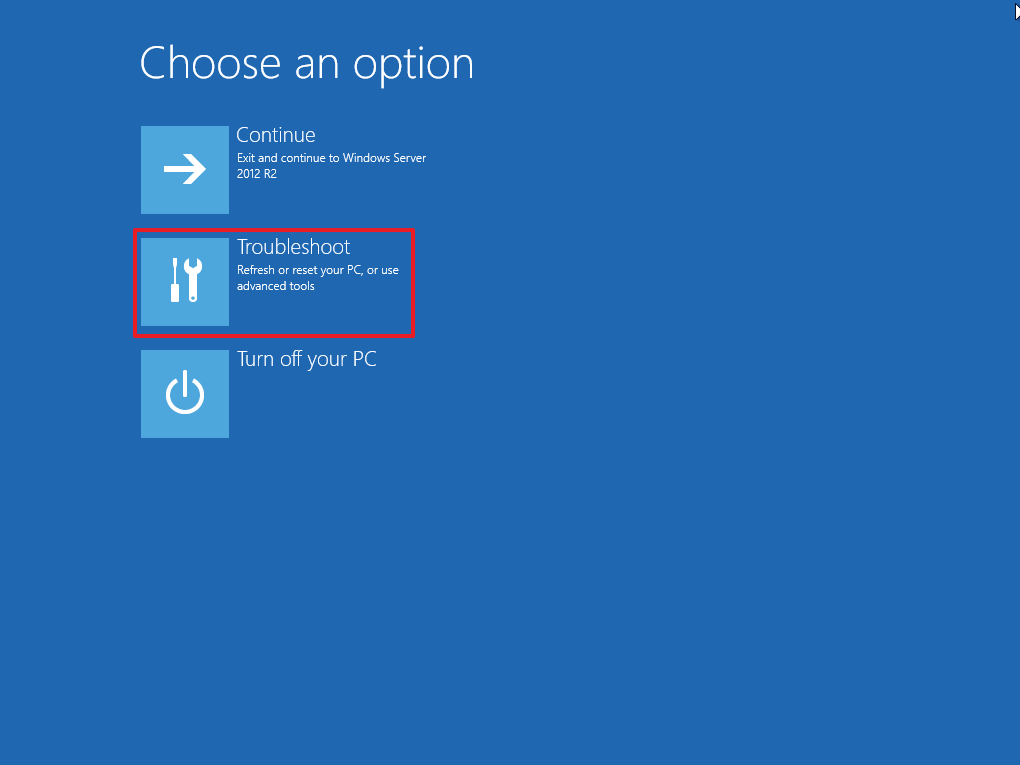

7. Repair your Computer클릭

8. Troubleshoot 클릭

9. Command Prompt 클릭

10. CMD 창이 열리고 명령어들을 입력한다.

11. 경로 이동을 위해 C드라이브로 이동해주었지만 dir 목록을 확인하니 특별한 파일들이 없었다.

12. 그 다음 D드라이브로 이동하여 디렉토리 목록을 확인하니 우리에게 익숙한 시스템 구성들이 나온다.

D:

dir

13. 그 다음 시스템 내부의 일부 값들을 바꾸기위해 system32 폴더로 이동한다.

cd windows\system32

14. 유틸맨 파일을 move명령어로 이동시키고 cmd 파일들을 복사 후 exit

move utilman.exe utilman.bak

copy cmd.exe utilman.exe

exit

15. 마지막 exit 명령어를 통해 열려있는 cmd창을 닫은 뒤 Countinue를 눌러 시스템을 재부팅한다.

16. 재부팅하여 로그인 창이 나오면 왼쪽 하단 버튼을 눌러 준다.

17. 이제 cmd 창이 열려 있는것을 확인 할 수 있다. :)

18. net user 명령어를 이용해 계정 비밀번호를 지정한다.

net user administrator P@ssword!뒤에 P@ssword!는 내가 지정하는 패스워드이다.

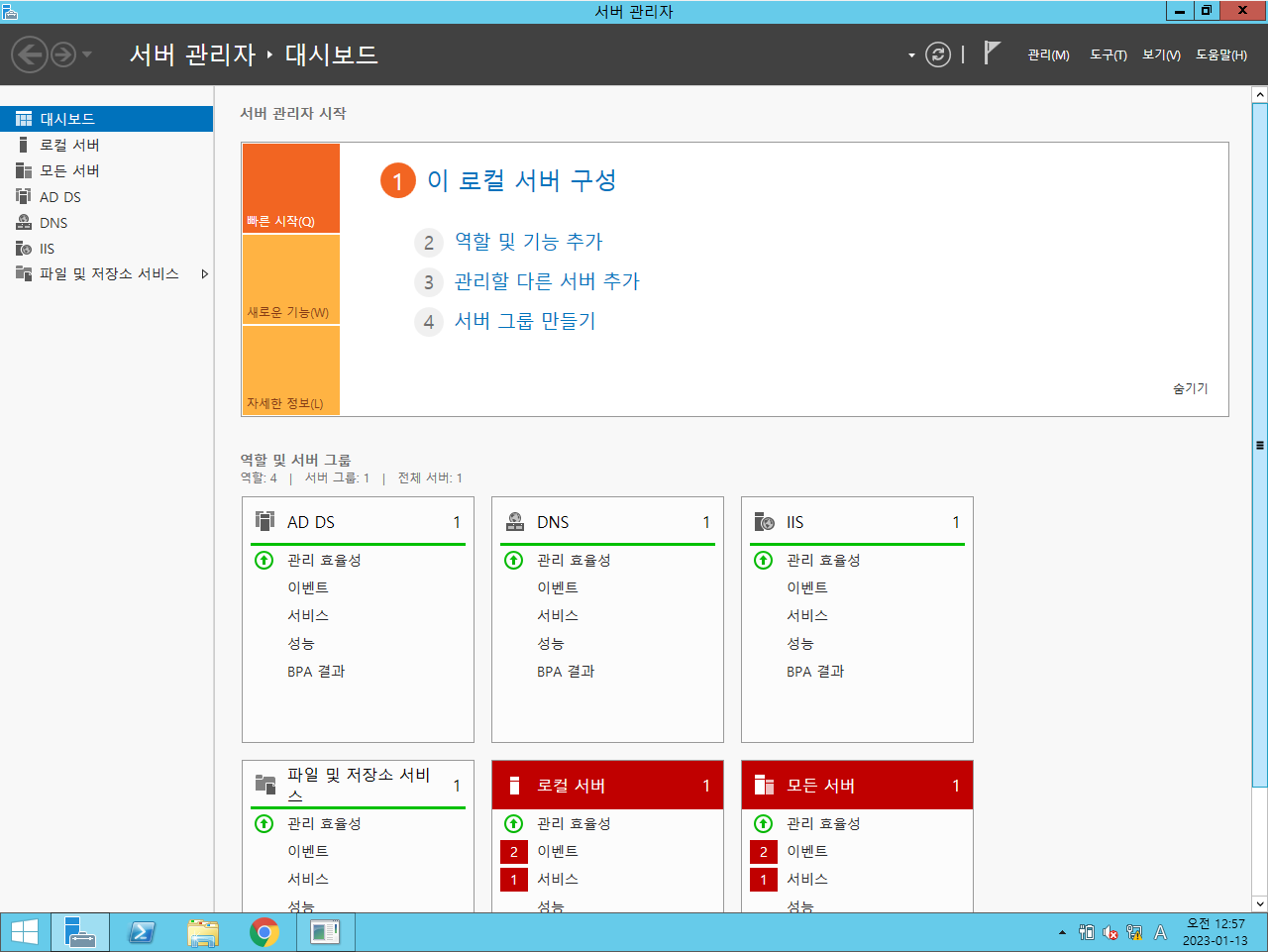

19. 변경한 계정 비밀번호로 로그인 시도..!

20. 관리자 서버로 내가 변경한 비밀번호로 그대로 접속이 되었다!

야호-!

'OS > Windows X' 카테고리의 다른 글

| F12 개발자 도구 실행 파일 (0) | 2024.11.22 |

|---|---|

| [5]Hancom Office 2024 설치 오류 해결(MSI내부오류 -1603) (8) | 2024.02.03 |

| [4] 무선공유기 WIFI 보안 MAC 주소 접근통제로 보안성 강화하기 (0) | 2023.10.29 |

| [3] Windows 11 Home에서 bitlocker(비트락커) 사용하기 - Hasleo Bitlocker (0) | 2023.08.05 |

| [2] 이걸로 끝내자 - Windows 10,11 Home Administrator(관리자)계정 사용 및 완벽 초기 셋팅하기 (2) | 2023.08.04 |

댓글

이 글 공유하기

다른 글

-

[5]Hancom Office 2024 설치 오류 해결(MSI내부오류 -1603)

[5]Hancom Office 2024 설치 오류 해결(MSI내부오류 -1603)

2024.02.03 -

[4] 무선공유기 WIFI 보안 MAC 주소 접근통제로 보안성 강화하기

[4] 무선공유기 WIFI 보안 MAC 주소 접근통제로 보안성 강화하기

2023.10.29 -

[3] Windows 11 Home에서 bitlocker(비트락커) 사용하기 - Hasleo Bitlocker

[3] Windows 11 Home에서 bitlocker(비트락커) 사용하기 - Hasleo Bitlocker

2023.08.05 -

[2] 이걸로 끝내자 - Windows 10,11 Home Administrator(관리자)계정 사용 및 완벽 초기 셋팅하기

[2] 이걸로 끝내자 - Windows 10,11 Home Administrator(관리자)계정 사용 및 완벽 초기 셋팅하기

2023.08.04