[역량강화] Burp Suite 기초

-2024.03.19-

2022년에 입사한 회사에서 최근에 다른 사이트로 부서이동을 했다.

그와 동시에 새로 이동한 사이트에서 좋은 선배를 만나 역량강화 트레이닝을 받게 되었다.

사실 다 아는 기초역량 이지만 과제를 주시며 하셨던 첫 서두는 탄탄한 기초지식이였다.

그래서 Notion이든, 블로그든 어디든 이걸 기록함으로써

나중에 정보가 필요할때 다시 찾기 쉽게 관리를 잘 해두라고 하셨다.

100번 생각해도 101번 맞는생각이라 나도 내가 공부한것들을 여기 블로그에 작성하여 남기기로 했다.

애초에 이 블로그가 그런것을 목적으로 만들었기때문에..본디 개개인의 역량을 잘 다듬을 수 있길

※ 본 아래 글은 제가 설명하고 추후에 이해가 쉽도록 풀어쓴 해석 및 기능의 설명이 있습니다.

따라서, 본디 그 기능의 정의뜻이 맞지 않을 수 있고 실제와 다를 수 있습니다.

당연히, 추후 수정을 통해 지속 업데이트 될 예정입니다.

내 역량으로 이정도면 설명이 다 되었다 싶을때 더이상 수정되지 않을 것 같습니다.

추가로, 역량강화의 이름을 달고 앞으로는 여러 게시판에서 볼 수 있을 것 같다.

목차

01. 웹 프록시 툴 정의

02. 웹 프록시 툴 종류 조사(무료/여부도 같이 조사)

03. Burp Suite 설정 저장 방법 및 불러오는 방법

04.Burpsuite "Interface"와 "Proxy > Intercept"에서 표시되는 텍스트 크기 조절 방법

05. BurpSuite "Target Scope" 설정 방법 및 해당 기능을 쓰는 이유 조사

06. BurpSuite "Intruder" 사용 방법 및 해당 기능을 쓰는 이유 조사

07.Burpsuite "Repeater" 사용 방법 및 해당 기능을 쓰는 이유 조사

08.Burpsuite "Decoder" 사용 방법 및 해당 기능을 쓰는 이유 조사

09.Burpsuite "proxy > Intercept"에 표시되는 내용 중 특정 파일 확장자가 요청 및 응답값에 표시되지 않도록 하는 설정방법

10.Burpsuite "proxy > Intercept"에 표시되는 내용 중 특정 값을 요청 및 응답값에서 자동으로 변환하여 주는 설정방법 조사

11.Burpsuite "Extension > BAppStore"가 뭐하는 기능인지 조사 + "Log4Shell Scanner" 설치, 설치한 BApp을 비활성화 할 수 있는 방법 조사

12.Target > Site map > 도메인 우클릭 > Scan > Open scan launcher 해당 기능을 통해 크롤링 및 취약점 진단을 할 수 있는 방법 조사

01. 웹 프록시 툴 정의

웹 프록시는 사용자와 서버간의 통신시 사용자의 요청과 서버의 응답에 대한 데이터를 중간에 가로채어 확인할 수 있는 툴이다 쉽게 설명을 이어간다면 사용자는 특정A사이트에 접속하여 로그인을 시도한다. 이때 사용자는 계정정보를 입력하고 로그인을 완료한다. 이와 같이 짧고 단순해보이는 과정이지만 사용자가 입력한 값을 서버에서는 이를 받아 확인하고 검증을 통해 다시 사용자에게 결과를 반환한다. 이때 웹 프록시 툴을 이용하면 사용자가 입력하여 서버로 요청을 보낼 때 프록시 툴을 이용하면 서버로 바로 데이터가 넘어가는 것이 아니라 툴에 한번 걸리면서 잠시 대기 상태가 되는것이다. 이때 툴 사용자는 툴을 통해 통신중인 데이터를 확인할 수 있으며 어떤 정보가 서로 주고 받는지 확인이 가능하다. 이를 통해 툴 사용자는 요청 값 및 응답 값을 확인 및 변조를 할 수 있으며 보통 WEB등의 HTTP 통신을 사용하는 것을 도청할 수 있다.

02. 웹 프록시 툴 종류 조사(무료/여부도 같이 조사)

| Web Proxy Tool | ||

| Burp Suite | ZAP | Fiddler |

| ■ Vendor : PortSwigger ■ License : Edition of 3 type → Community : 무료 → Professional : 유료 → Enterprise : 유료 ■ Function Ver. Community : 필수 수동 도구 기능 Ver. Professional : 웹 취약점 스캐너, 고급 수동 도구 Ver. Enterprise : 예약 및 반복 스캔, 무제한 확장성, CI 통합기능 제공 |

■ Vendor : OWSAP ■ License : 무료 ■ Function Proxy PortScan(Active Scan) Crawling(nomal, AJAX) Forced Browsing Fuzzer Encode./Decode/Hash |

■ Vendor : Telerik, Inc ■ License : Everywhere of 3 type → Everywhere free : 무료 → Everywhere Standard : 유료 → Everywhere Enterprise : 유료 ■ Function → HTTP Protocol Debugging → 네트워크 편집 |

03. Burp Suite 설정 저장 방법 및 불러오는 방법

- 설정 저장 방법

| Burp Suite Project Settings Save |

|

Burp Suit에서 우측 상단의 Settings 클릭 후 설정값 셋팅 후 위 사진과 같이 프로젝트 설정 저장 과정 시행

저장확장자는 *.json 파일로 저장

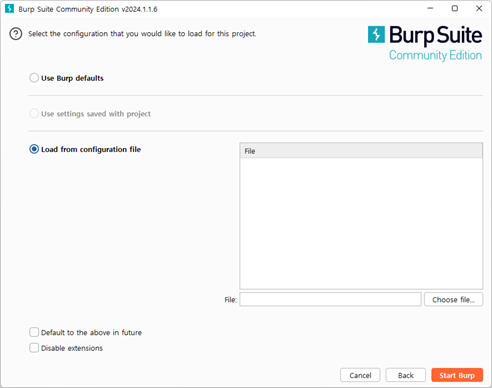

- 설정 불러오기 방법

| Burp Suite Project Settings Load | ||

| 1) Burp Suite 재시작 | 2) Load from config file에서 json 셋팅 불러오기 | 3) 저장해둔 설정이 되었는지 확인, 불러오기 성공 |

|

|

|

04.Burpsuite "Interface"와 "Proxy > Intercept"에서 표시되는 텍스트 크기 조절 방법

- Intercept에 표기되는 text size 조절 방법

| Intercept Text Size 조절 | ||

| 1) 한글 깨짐 및 폰트 키우기 전 | 2) Settings 에서 항목 이동하여 설정 | 3) 한글폰트 개선 및 글자 크기 조절 가능 |

|

|

|

2) Settings 에서 User Interface > Inspector and message editor에서 아래로 내리다 보면 HTTP message display, Character sets 항목에서 위 사진과 같이 설정.

→ 하기 항목에서 Changer font를 이용하여 표현되는 텍스트 및 크기 조절가능 Character sets 항목에서 표현 될 문자열 인코딩 설정 가능

05. BurpSuite "Target Scope" 설정 방법 및 해당 기능을 쓰는 이유 조사

Target > Scope 항목에서는 진단 진행중인 대상의 Host나 URL를 지정할 수 있는데 Burp Suite를 이용해 자체 Browser를 통한 툴 사용이 아닌 별도의 프록시를 연동하여 사용할 때 Scope에서 정의한 URL에 한정하여 사용할 수 있다.

06. BurpSuite "Intruder" 사용 방법 및 해당 기능을 쓰는 이유 조사

Intruder의 소 메뉴는 Positions, Payloads, Resource pool, Settings 로 나뉘는데 그 중 가만 많이 활용되는 Positions와 Payloads를 알아보면 일단 Intruder는 특정 부분의 반복을 위해 사용된다.

예를 들어 ID=”jaehyeok”&PSSD=”textjaehyeok”이라고 가정해 본다면 앞의 ID는 고정, 뒤의 PSSD부분만 특정 패턴 혹은 무작위 대입을 테스트해볼 수 있다. 테스트할 영역을 지정하여 Payloads 항목에서 Payload Type과 Set(Count)를 지정 할 수 있다. 혹은 별도로 가지고 있는 list파일(txt)이 있다면 Load하여 특정 문자열들에 대해서 반복적으로 테스트할 수 있고 돌아오는 응답값에 대해 Length 및 State Code를 보고 확인이 가능하다.

07.Burpsuite "Repeater" 사용 방법 및 해당 기능을 쓰는 이유 조사

Repeater는 Proxy에서 특정 일부분은 반복적으로 테스트하기 위해 별도로 붙잡아 두기 위해 사용된다.

예를 들어, Method가 OPTIONS, TRACE, PUT, DEL등 이렇게 여러가지를 하나의 요청 데이터에 실어 보내야할 때 이 기능을 활용하면 편리하게 활용할 수 있다.

08.Burpsuite "Decoder" 사용 방법 및 해당 기능을 쓰는 이유 조사

프록시 툴을 이용한 WEB진단시 암호화를 위한 인코딩이 되어있는 부분들에 대해 디코딩하는 복호화 작업이 필요하거나 반대로 인코딩 등을 위해 간편하게 인코딩을 하기 위해 사용 된다.

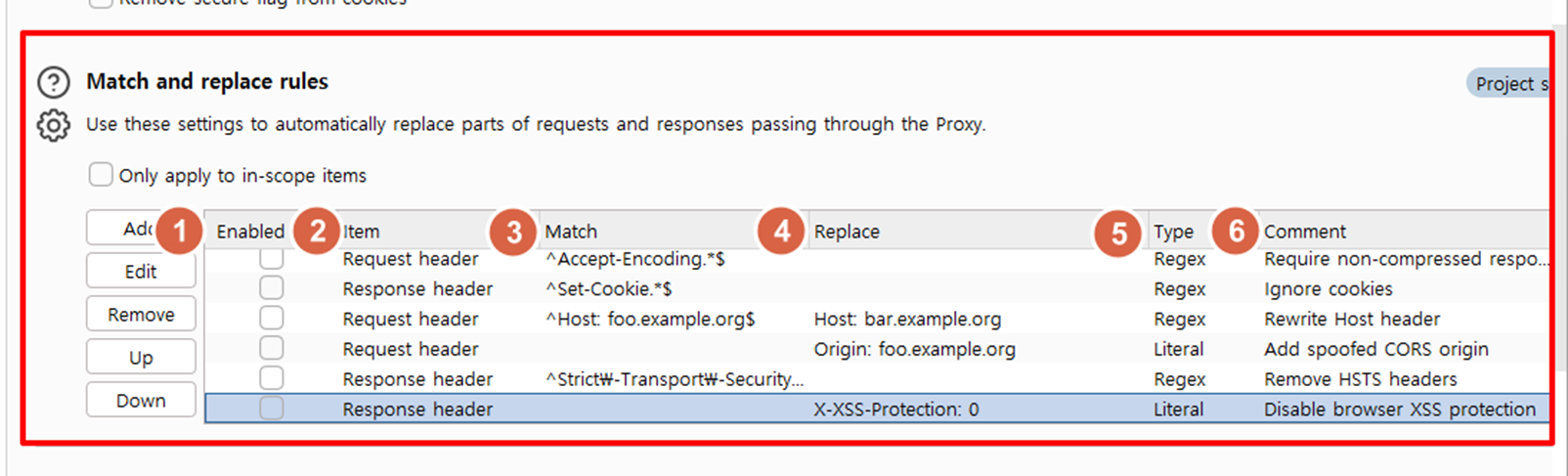

09.Burpsuite "proxy > Intercept"에 표시되는 내용 중 특정 파일 확장자가 요청 및 응답값에 표시되지 않도록 하는 설정방법

10번과 동일하게 Settings > Proxy > Match and Replace rules 항목에서 정규화 표현식을 통해 이미지 파일 확장자가 요청 및 응답 값에 매치될 때 표시되지 않도록 자동으로 수정하도록 조치할 수 있다.

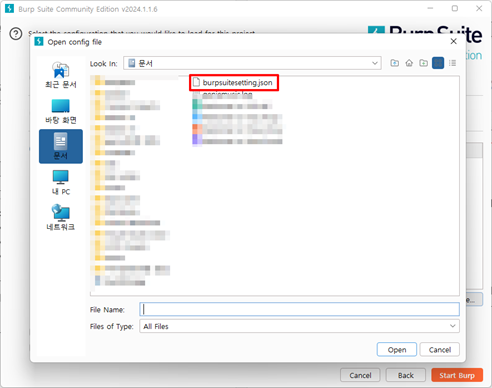

10.Burpsuite "proxy > Intercept"에 표시되는 내용 중 특정 값을 요청 및 응답값에서 자동으로 변환하여 주는 설정방법 조사 ex) Cookie : 1234 -> Cookie 4567

Intercept에 표시되는 내용 중 특정 값을 요청 및 응답값에서 자동으로 변환하는 방법은 다음과 같다.

Intercept 내에는 당연히 없으나 Settings > Proxy > Match and Replace rules 항목에서 구현할 수 있다.

해당 부분은 Proxy를 통해 오고 가는 메시지에서 일치하는 항목이 있으면 자동으로 수정하도록 할 수 있다.

‘Ex) Cookie : 1234 -> Cookie 4567’ 에서도 1234의 항목을 4567로 자동으로 변환 할 수 있도록 한다.

| ① Enabled : 활성화 여부 | ② Item : 요청 혹은 응답 헤더 |

| ③ Match : 매치할 문자열 | ④ Replace : 어떤 형식으로 배치할 것인지 |

| ⑤ Type : PCRE정규화표현식 등의 표현 타입지정 | ⑥ Comment : 메모 혹은 기타 설명 |

11.Burpsuite "Extension > BAppStore"가 뭐하는 기능인지 조사

+ "Log4Shell Scanner" 설치, 설치한 BApp을 비활성화 할 수 있는 방법 조사

Log4Shell Scanner 설치 완료 및 Loaded 체크박스 해제를 통해 BApp 비활성화 가능

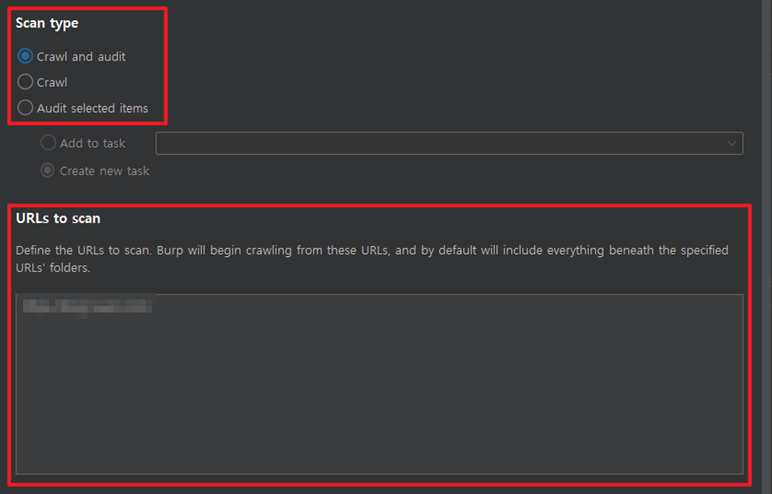

12.Target > Site map > 도메인 우클릭 > Scan > Open scan launcher 해당 기능을 통해 크롤링 및 취약점 진단을 할 수 있는 방법 조사

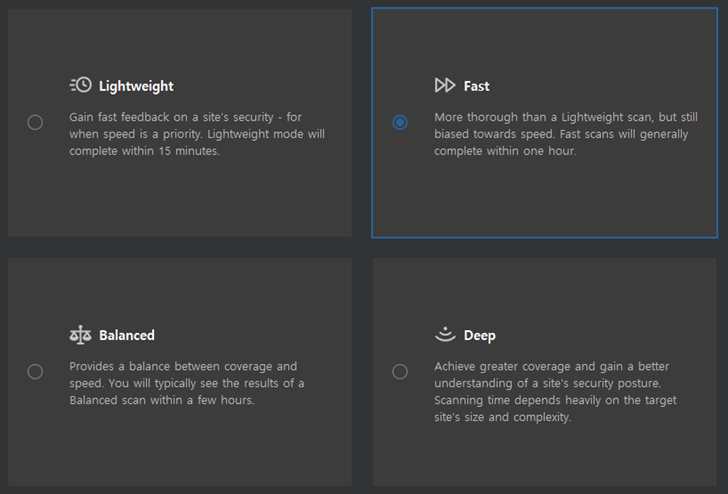

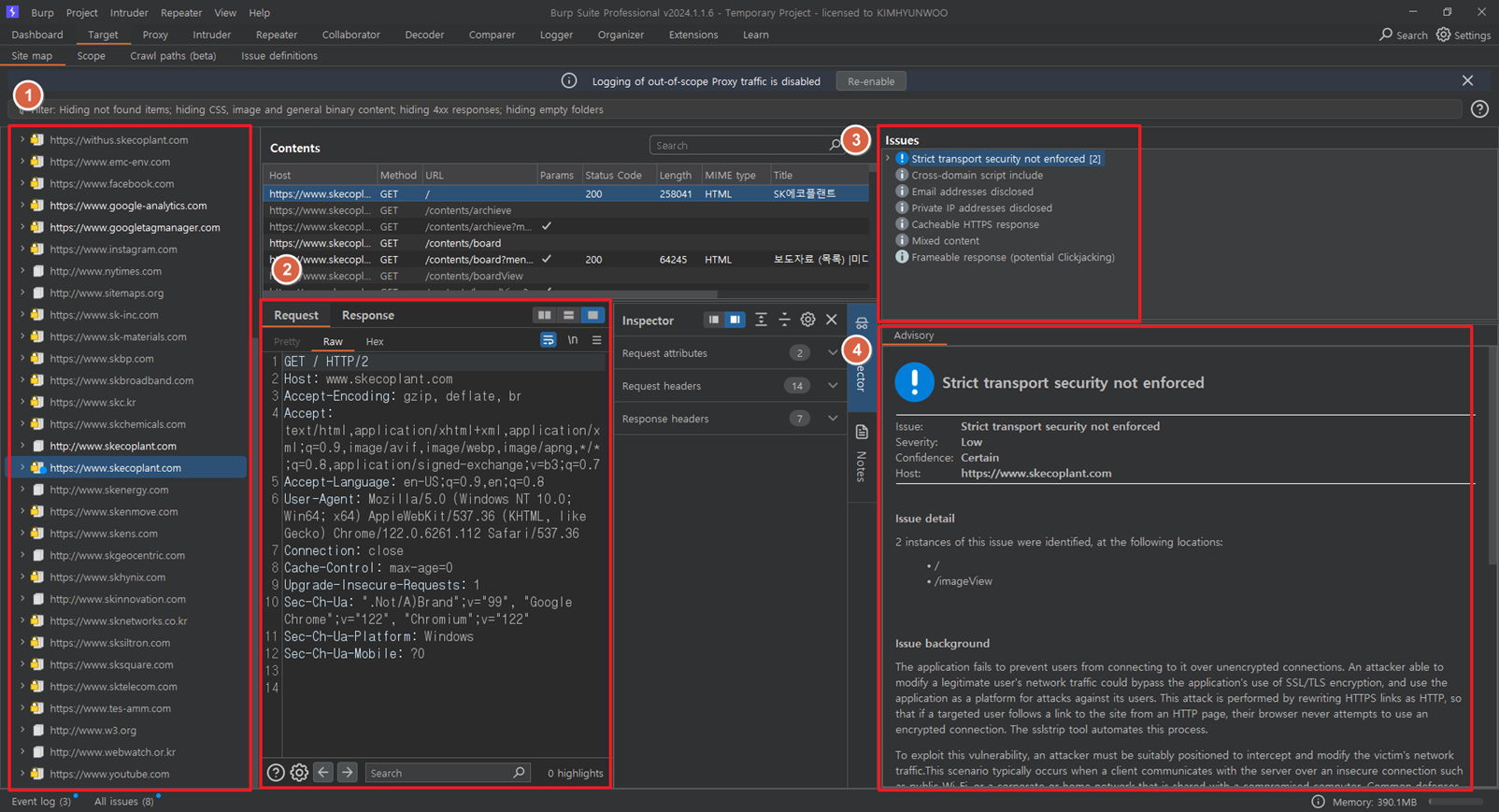

- Scan 대상을 마우스 우클릭 > Scan을 누른 후 아래 그림처럼 희망하는 Scan 타입 지정

| Open Scan Luncher | |

|

|

| ① 방문한 Site 확인 | ② 사이트별 요청 및 응답값 확인 |

| ③ Issue(취약점) 확인 | ④ 취약점 설명 |

마 치 며

Burp Suite에 대해 몰랐던 기능들이 많았던 것 같다.기능들을 알아도 설명이 안되는 기능들이 있었는데 이번 트레이닝으로 어느정도 감을 잡을 수 있게되었다.선배의 말대로 기초가 왜 중요한지 알게 되었다.

'Red Team > Tools' 카테고리의 다른 글

| [4] HTTP 통신을 하는 프로그램(CS)를 버프에서 잡아보자 (0) | 2023.05.06 |

|---|---|

| [3] 버프에 SSL이 적용된 사이트 proxy 환경 설정하기(인증서 에러) (0) | 2023.04.28 |

| [2] Burp Suite와 프록시를 같이 사용해보자(Proxy switcher Lite) (0) | 2023.04.27 |

| [1] 보안 점검도구 Burp Suite 초기 셋팅 (0) | 2023.04.26 |

| msfconsole 명령어 저장(자동화) 세팅 (2) | 2022.08.23 |

댓글

이 글 공유하기

다른 글

-

[4] HTTP 통신을 하는 프로그램(CS)를 버프에서 잡아보자

[4] HTTP 통신을 하는 프로그램(CS)를 버프에서 잡아보자

2023.05.06 -

[3] 버프에 SSL이 적용된 사이트 proxy 환경 설정하기(인증서 에러)

[3] 버프에 SSL이 적용된 사이트 proxy 환경 설정하기(인증서 에러)

2023.04.28 -

[2] Burp Suite와 프록시를 같이 사용해보자(Proxy switcher Lite)

[2] Burp Suite와 프록시를 같이 사용해보자(Proxy switcher Lite)

2023.04.27 -

[1] 보안 점검도구 Burp Suite 초기 셋팅

[1] 보안 점검도구 Burp Suite 초기 셋팅

2023.04.26