[2] Burp Suite와 프록시를 같이 사용해보자(Proxy switcher Lite)

- 2023.04.27 -

해당 블로그의 내용에는 실제로 모의해킹 및 취약점 진단에 사용되고 있는 실제 진단도구가 언급됩니다

해당 프로그램은 보안점검, 보안교육을 위해서만 사용하길 권장하며

블로그 내용의 목적이 오롯이 교육의 성격에 초점이 맞추어져 있습니다

본 과정을 악용하여 사용하는 발생하는 2차 피해에 대해서는 행위자가 법적 책임을 질 수 있으며

일어나는 모든 피해에 대해서는 책임지지 않습니다.

허가받지 않는 해킹은 명백한 불법입니다.

# Info

Proxy Switcher Lite

제작사 : Proxy Switcher

버전 : v7.3.0 7926 (23.04.27 기준) / Lite

용량 : 3,970kb

유형 : 응용프로그램(.exe)

다운로드 명 : ProxySwitcherLite.exe

다운로드 링크 : https://www.proxyswitcher.com/download.html

burp suite와 같이 사용할 수 있는 툴로 프록시툴이 있다.

버프자체에서 지원하는 브라우저가 있지만 개인적으로는 조금 번거롭지만 이런 방식의 조합이 훨씬 매끄러웠다.

가볍고 본연의 기능만 딱 있는 프로그램이라 더할나위없이 깔끔했다.

29유로?였나 한화로 약 5만원정도를 지불하면 Lite가 아니라 Pro버전을 사용할 수 있는데 기능은 더 많은 프록시 서버를 사용할 수 있고 검색 등의 기능들이 추가가된다. 위의 다운로드 링크에 Lite와 Pro(Standard)차이점이 구분되어 있으니 확인해 보면 편하다.

설치 직후 모습.. 하단의 작은 트레이로 확인이 가능하다

* 스탠다드 버전은 활성화 되어있을 때 저 아이콘에 색이 점등된다고 한다.ㅋㅋㅋ

하단의 아이콘을 마우스 오른쪽 버튼 클릭.

이후에 'Show Manager'누르면 위와 같은 창이 나온다.

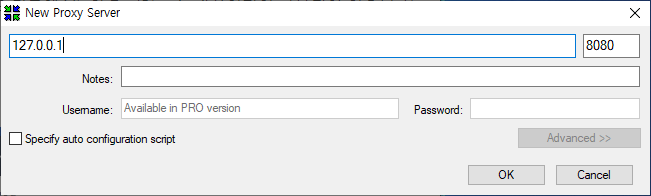

추가 [+] 을 눌러 IP와 포트를 기입한다.

버프에서 기본으로 설정되어있는 정보이다.

127.0.0.1로 IP는 루프백으로 지정. 포트는 8080으로 지정한다.

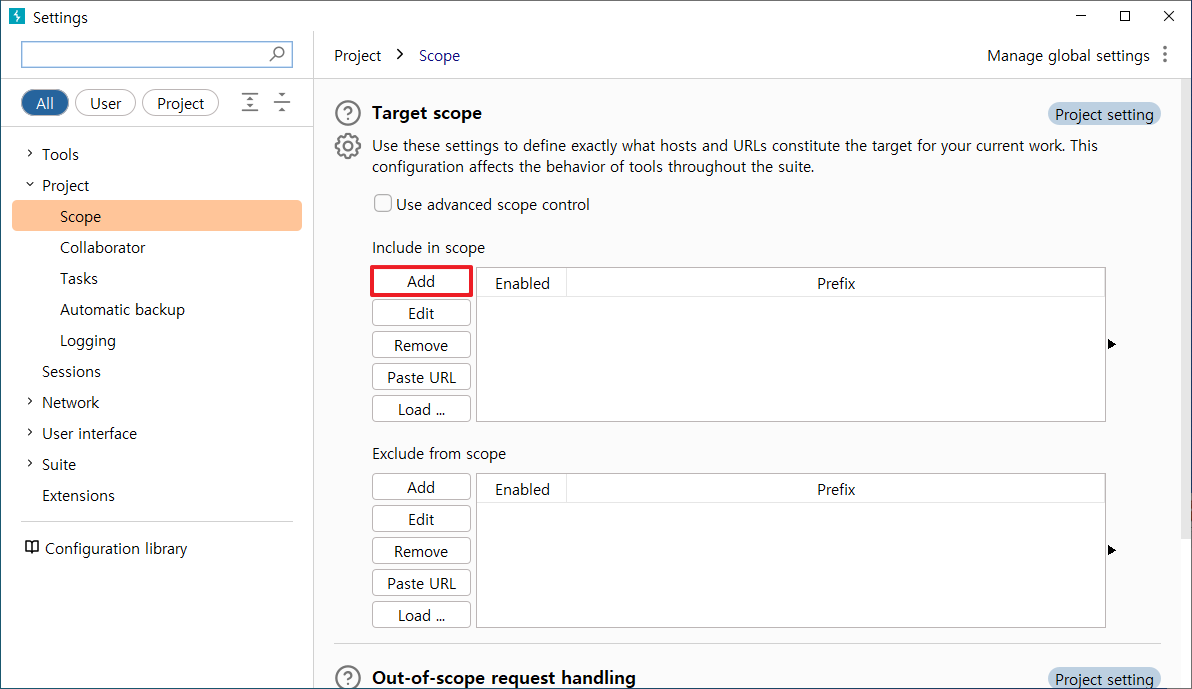

이후에는 버프를 실행 후 Target > Scope Settings로 들어가서 Target scope항목의 Add를 눌러 지난 우리가 진단대상이였던 주소를 추가해준다.

해킹대상인 http://175.@@@ 로 시작하는 대상을 추가해준다.

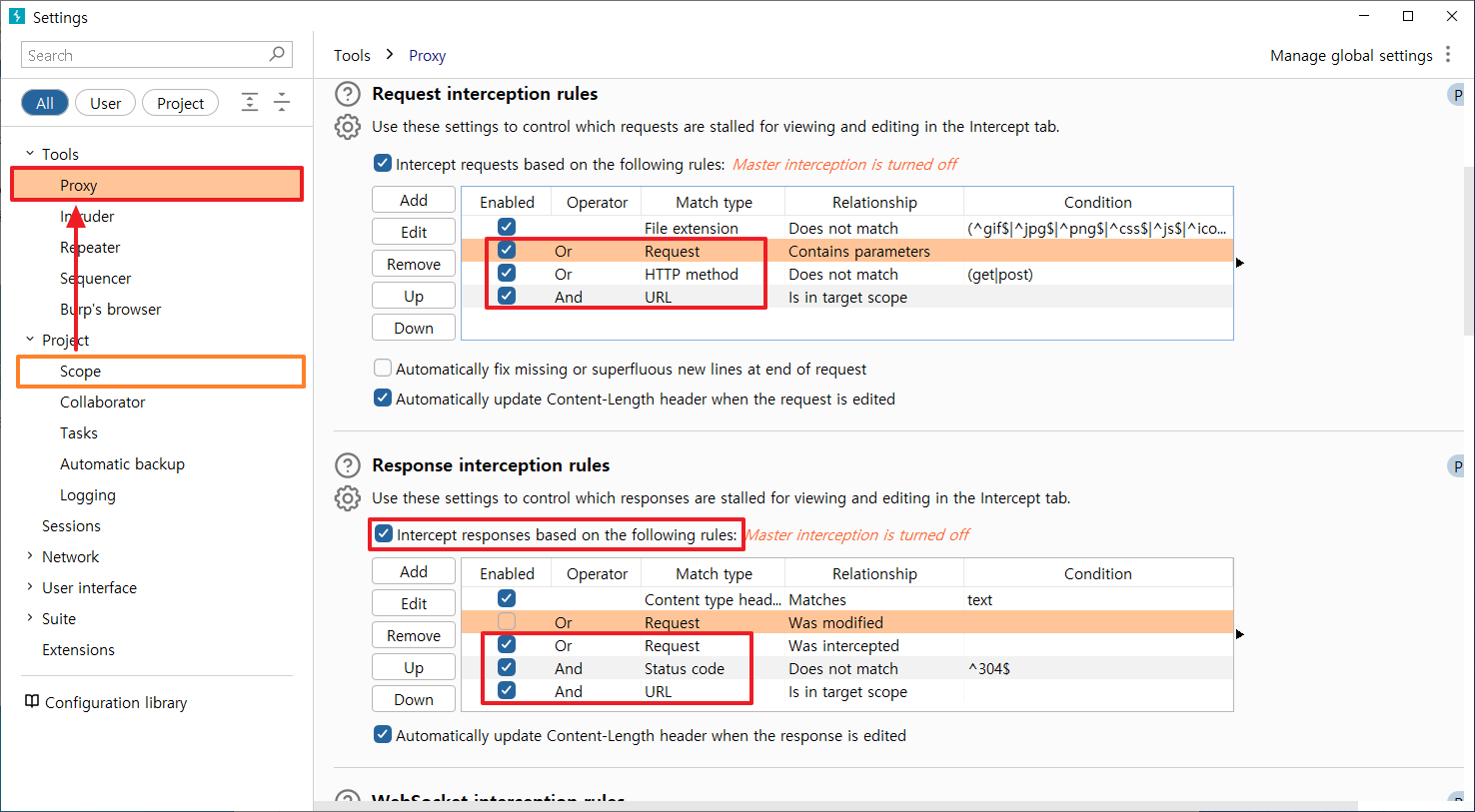

Project > scope 설정에서 추가까지 마친 후 Tools > Proxy 설정으로 들어가 오른쪽에 있는 체크박스들을 모두 체크해준다.

이후에는 프록시를 조금전 추가한 127.0.0.1:8080으로 눌러 변경

그 다음 버프에서 'Intercepte on'으로 변경후 링크를 새로고침하면 위와 같이 전송되는 데이터를 확인 할 수 있다.

처음에는 손이 많이 가는것 같지만 막상 해보면 어느 브라우저에서든 국한되지 않고 사용 할 수 있다는 점이 가장 큰 장점인것 같다. 보안점검을 하다보면 자사의 정책이나 환경에 따라 특정 브라우저에서만 사용해야할 수도 있는데 그럴때 사용하면 조금 되지 않을까 생각한다.

이전 글.

마 치 며

나 역시도 초반에는 번거롭다 느꼈던 부분인데 막상 사용하다보니 전혀 그렇지 않았다.

분명 똑같은 환경에서 사용하는 사람들도 그러리라 믿는다..

'Red Team > Tools' 카테고리의 다른 글

| [역량강화] Burp Suite 기초 (4) | 2024.03.19 |

|---|---|

| [4] HTTP 통신을 하는 프로그램(CS)를 버프에서 잡아보자 (0) | 2023.05.06 |

| [3] 버프에 SSL이 적용된 사이트 proxy 환경 설정하기(인증서 에러) (0) | 2023.04.28 |

| [1] 보안 점검도구 Burp Suite 초기 셋팅 (0) | 2023.04.26 |

| msfconsole 명령어 저장(자동화) 세팅 (2) | 2022.08.23 |

댓글

이 글 공유하기

다른 글

-

[4] HTTP 통신을 하는 프로그램(CS)를 버프에서 잡아보자

[4] HTTP 통신을 하는 프로그램(CS)를 버프에서 잡아보자

2023.05.06 -

[3] 버프에 SSL이 적용된 사이트 proxy 환경 설정하기(인증서 에러)

[3] 버프에 SSL이 적용된 사이트 proxy 환경 설정하기(인증서 에러)

2023.04.28 -

[1] 보안 점검도구 Burp Suite 초기 셋팅

[1] 보안 점검도구 Burp Suite 초기 셋팅

2023.04.26 -

msfconsole 명령어 저장(자동화) 세팅

msfconsole 명령어 저장(자동화) 세팅

2022.08.23